Chapter 3

E-Mail-Authentifizierung im Jahr 2025

Chapter 3

Obwohl die generative künstliche Intelligenz (Gen AI) für die Zukunft vielversprechend ist, macht sie es auch schwer zu unterscheiden, was echt ist und was nicht – besonders in den falschen Händen. Während E-Mail-Absender KI zur Effizienzsteigerung und zum Brainstorming von Marketingideen nutzen, haben Betrüger und Spammer ihre eigenen schändlichen Zwecke dafür gefunden.

Phishing ist seit Jahren ein großes Problem. Mit den Werkzeugen der generativen KI können böswillige Akteure jetzt schnell täuschende E-Mails erstellen, die so aussehen, als kämen sie von einer beliebigen Marke. Sie können auch große Sprachmodelle (LLMs) verwenden, um Betrügereien für überzeugenderes Social Engineering zu personalisieren.

Protokolle zur E-Mail-Authentifizierung helfen Postfachanbietern, Sie als legitimen Absender zu identifizieren. Es beweist, dass Sie derjenige sind, der Sie vorgeben zu sein, dass Ihren Nachrichten vertraut werden kann und dass sie in den Posteingang zugestellt werden sollten. Aber verwenden genügend Absender die E-Mail-Authentifizierung?

der Absender wissen, dass sie sowohl SPF als auch DKIM für die E-Mail-Authentifizierung verwenden.

Zunahme der Absender, die wissen, dass sie DMARC verwenden, im Vergleich zu unserer Umfrage von 2023.

derjenigen, die mehr als 100.000 E-Mails pro Monat versenden, wissen, dass sie DMARC zur E-Mail-Authentifizierung verwenden (20 % sind sich unsicher).

der Absender, die DMARC verwenden, wissen, dass sie es mit einer Richtlinie von „Reject“ oder „Quarantine“ durchsetzen.

Die Authentifizierung ist einer der technisch anspruchsvolleren Aspekte der E-Mail-Zustellbarkeit. Dabei handelt es sich um DNS-Einträge, auf die empfangende Mailserver verweisen müssen, bevor Nachrichten zugestellt werden.

Als kurze Wiederholung sind hier die DNS-TXT-Einträge aufgeführt, die mit der E-Mail-Authentifizierung verbunden sind, und die Grundlagen ihrer Funktionsweise:

Sender Policy Framework: SPF gibt an, welche IP-Adressen berechtigt sind, E-Mails im Namen einer Domain zu versenden. Es hilft zu überprüfen, ob die E-Mail von einer gültigen Quelle gesendet wurde.

DomainKeys Identified Mail: DKIM verwendet eine kryptografische digitale Signatur, die es empfangenden Mailservern ermöglicht, zu überprüfen, ob die E-Mail von der Domain stammt, von der sie angeblich stammt.

Domain-based Message Authentication, Reporting and Conformance: DMARC baut auf SPF und DKIM auf, indem es Domain-Inhabern eine Möglichkeit bietet, festzulegen, wie empfangende Mailserver mit Authentifizierungsfehlern umgehen sollen.

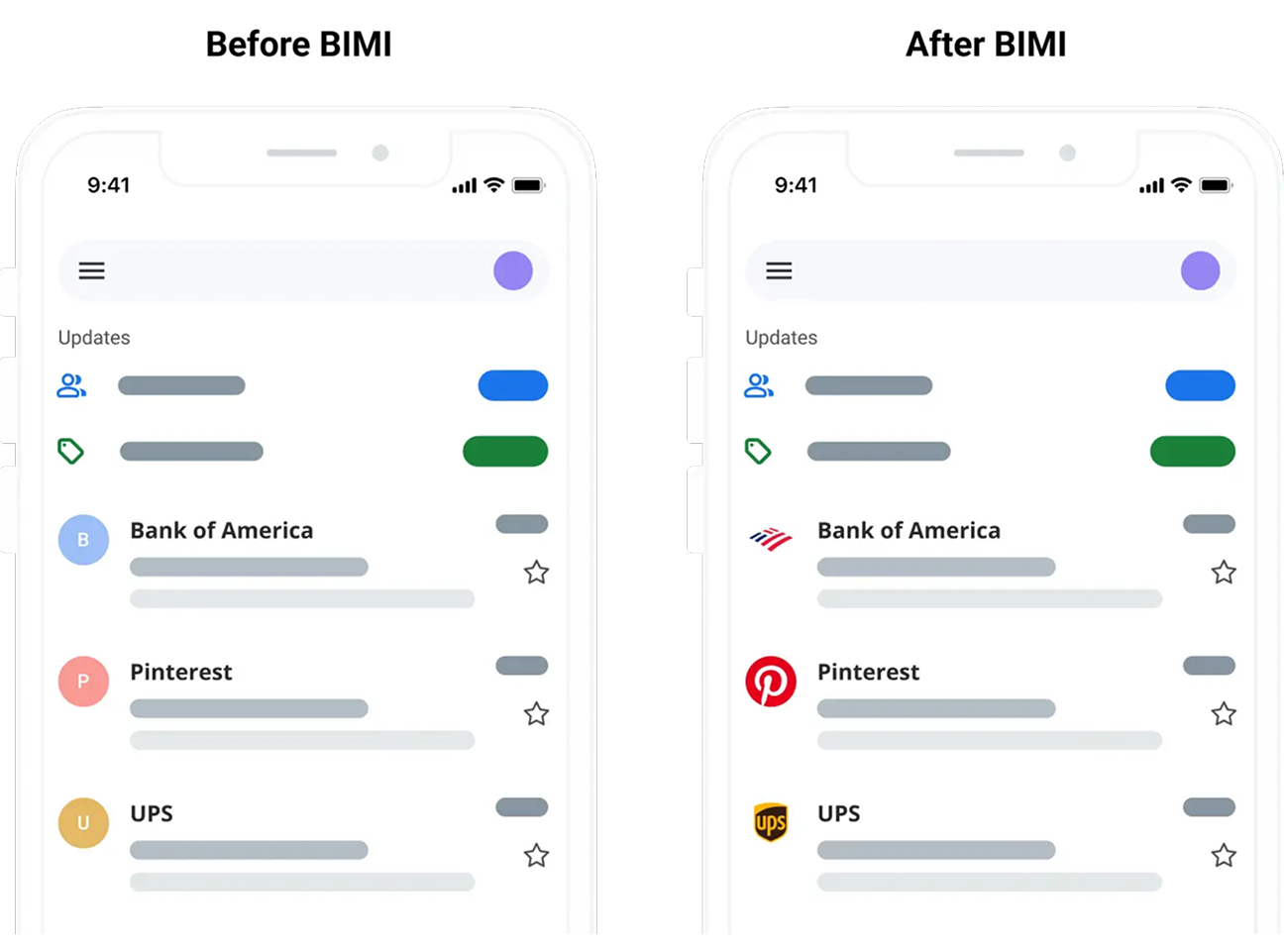

Brand Indicators for Message Identification: BIMI baut auf DMARC auf und ermöglicht es Marken, ein verifiziertes Logo neben E-Mails im Posteingang des Empfängers anzuzeigen, wenn DMARC durchgesetzt wird.

Die Protokolle SPF und DKIM sind für die E-Mail-Authentifizierung unerlässlich. Während Absender mit geringem Volumen möglicherweise nur mit einem der beiden Protokolle den Posteingang erreichen können, wird die Verwendung beider dringend empfohlen. Massenversender müssen SPF und DKIM verwenden, um die Anforderungen von Gmail und Yahoo für 2024 zu erfüllen.

Fast zwei Drittel aller Absender (66,2 %) geben an, dass sie sowohl SPF als auch DKIM für die E-Mail-Authentifizierung verwenden. 25,7 % der Befragten waren sich nicht sicher, wie ihre Organisationen DKIM und SPF verwenden. Weniger als 9 % gaben an, dass sie nur das eine oder das andere verwenden.

Wenn wir diese Ergebnisse nach Versandvolumen filtern, sind mehr als 75 % der Befragten, die über 50.000 E-Mails pro Monat versenden, zuversichtlich, dass sie beide Protokolle verwenden. Die größte Unsicherheit in Bezug auf SPF und DKIM bestand bei den Absendern mit geringem Volumen, die weniger als 50.000 E-Mails pro Monat versenden.

Für diejenigen, die sich bei der SPF- und DKIM-Authentifizierung unsicher sind, ist es wahrscheinlich, dass sie mindestens eine davon verwenden. Die meisten E-Mail-Dienstanbieter (ESPs) verlangen, dass diese Protokolle konfiguriert werden, bevor E-Mails gesendet werden. In einigen Fällen kann ein ESP seine eigenen SPF- und DKIM-Einträge im Namen kleinerer Absender auf gemeinsam genutzten IPs verwenden.

Das DKIM-Protokoll umfasst ein Schlüsselpaar, einen öffentlichen und einen privaten, die zur Authentifizierung einer sendenden Domain verwendet werden. Der private Schlüssel enthält die verschlüsselte digitale Signatur und wird zusammen mit E-Mail-Nachrichten gesendet. Der öffentliche Schlüssel befindet sich im DNS und wird mit dem privaten Schlüssel abgeglichen, um die Authentizität der Nachricht zu überprüfen.

DKIM-Schlüssel müssen regelmäßig geändert werden. Dies ist eine Praxis, die als DKIM-Schlüsselrotation bekannt ist. Dies ist notwendig, da diese Schlüssel kompromittiert werden können, was böswilligen Akteuren die Tür öffnet, echten Schaden anzurichten.

Die DKIM-Schlüsselrotation ist so ähnlich wie das Ändern Ihrer persönlichen Kontopasswörter, um sie sicher zu halten. Leider scheinen die Absender nicht die Gewohnheit zu haben, DKIM-Schlüssel zu rotieren.

47,7 % der Absender, die DKIM verwenden, geben zu, dass sie Schlüssel nur nach einem Sicherheitsproblem rotieren. Bis dahin könnte es zu spät sein. Weitere 40 % der Absender in unserer Umfrage geben an, dass sie sich über die Praktiken der DKIM-Schlüsselrotation unsicher sind.

Nur insgesamt 12 % der Absender geben an, dass sie einen ungefähren Zeitrahmen für die Rotation von DKIM-Schlüsseln haben. Die anderen 88 % könnten ihre Kunden und Abonnenten sowie den Ruf ihrer Marke gefährden.

Wenn jemand Ihre DKIM-Schlüssel stiehlt, muss er nicht einmal Spoofing verwenden. Sie sind buchstäblich in der Lage, E-Mails so zu signieren, als ob sie von Ihrer Domain gesendet worden wären.

Es gilt als bewährte Methode, DKIM-Schlüssel mindestens alle 6 bis 12 Monate zu rotieren. Wenn Ihre DKIM-Schlüssel durchsickern oder ein böswilliger Akteur es schafft, sie zu entschlüsseln, ändern Sie die Schlüssel so schnell wie möglich. Besuchen Sie das Hilfe-Center von Sinch Mailgun, um zu erfahren, wie Sie Ihre DKIM-Schlüssel aktualisieren oder rotieren können.

Man kann mit Recht sagen, dass der wichtigste Aspekt der neuen Regeln von Google und Yahoo für Massenversender die DMARC-Anforderung ist. DMARC bietet eine Möglichkeit, die Stärke von SPF und DKIM für eine starke E-Mail-Authentifizierung zu nutzen.

Unsere Umfrageergebnisse zeigen einen Anstieg bei der Einführung von DMARC im Vergleich zu den Ergebnissen, die wir in State of email deliverability 2023 veröffentlicht haben. Im Jahr 2024 gaben 53,8 % der Absender an, dass sie DMARC verwenden. Das entspricht einem Anstieg von 11 % gegenüber den 42,6 %, die DMARC im Jahr 2023 implementiert hatten.

Wie zu erwarten, scheint der Anstieg aufgrund der DMARC-Anforderung von Google bei Massenversendern noch stärker auszufallen. Während im Jahr 2023 rund 56 % der Absender mit dem höchsten Volumen DMARC eingerichtet hatten, waren es im Jahr 2024 bereits etwa 70 % oder mehr.

Bei der Einrichtung von DMARC müssen Absender eine bestimmte Richtlinie wählen, die empfangende Mailserver darüber informiert, wie mit Nachrichten umzugehen ist, die bei der SPF- oder DKIM-Prüfung fehlschlagen. So funktionieren die drei Richtlinien:

1. None (p=none): Diese DMARC-Richtlinie weist empfangende Mailserver an, nichts zu unternehmen, wenn eine Nachricht die Authentifizierung nicht besteht.

2. Quarantine (p=quarantine): Diese DMARC-Richtlinie weist empfangende Mailserver an, Authentifizierungsfehler in den Spam-Ordner zu filtern.

3. Reject (p=reject): Diese DMARC-Richtlinie ist die stärkste. Sie weist empfangende Mailserver an, dass Authentifizierungsfehler überhaupt nicht zugestellt werden sollen.

Die DMARC-Anforderung von Yahoo und Google schrieb lediglich vor, dass Absender eine Richtlinie von p=none verwenden. Das liegt daran, dass die Postfachanbieter zu diesem Zeitpunkt versuchen, die Absender dazu zu bringen, den ersten Schritt zur Durchsetzung zu machen.

Die p=none-Richtlinie war die häufigste Richtlinie, die Absender im Jahr 2023 verwendeten, und das blieb auch in unserer neuesten Umfrage so. 31,8 % der Absender, die DMARC verwenden, haben ihre Richtlinie auf „None“ gesetzt, 19,3 % verwenden „Quarantine“ und 17,7 % haben eine Richtlinie auf „Reject“ gesetzt.

Im Jahr 2023 hatten rund 23 % der Absender DMARC-Richtlinien auf „None“ gesetzt. Aber die auffälligste Veränderung war ein Rückgang der Absender, die sich nicht sicher sind, welche Richtlinie verwendet wird. Während 31,3 % der Absender in der diesjährigen Umfrage sich ihrer DMARC-Richtlinie nicht sicher sind, ist dieser Wert von über 40 % im Jahr 2023 gesunken.

Dieses Ergebnis deutet darauf hin, dass die neuen Absenderanforderungen nicht nur die Einführung von DMARC gefördert, sondern auch das Bewusstsein für den Standard und seine spezifischen Richtlinien erhöht haben.

„DMARC füllt tatsächlich eine Lücke, die SPF und DKIM beide hinterlassen haben, indem es das Konzept der Angleichung einführt … es schließt dieses Schlupfloch und stellt sicher, dass Sie derjenige sind, der Sie vorgeben zu sein. Sie können eine DMARC-Richtlinie festlegen, die besagt: ablehnen, unter Quarantäne stellen oder überwachen. Im Moment verlangen Postfachanbieter nichts Strengeres als p=none, aber das könnte sich ändern.“

Es gibt ein Problem bei der Verwendung der DMARC-Richtlinie p=none. Sie trägt nicht wirklich viel zur Verbesserung Ihrer Authentifizierung bei. Nachrichten, die die DKIM- oder SPF-Prüfung nicht bestehen, können trotzdem in die E-Mail-Posteingänge zugestellt werden. Technisch gesehen setzen Sie DMARC erst durch, wenn Sie eine Richtlinie von p=quarantine oder p=reject implementieren.

Die p=none-Richtlinie ist für den Test von DMARC während der Einrichtung gedacht. Letztendlich sollen die Absender die Richtlinie ändern. Planen die Absender in unserer Umfrage also, genau das zu tun?

Die Ergebnisse zeigen, dass insgesamt 25,5 % der Absender, die p=none verwenden, planen, die Richtlinie innerhalb des nächsten Jahres zu aktualisieren. Allerdings werden 61 % dies nur tun, wenn es erforderlich ist, und 13 % planen keine Aktualisierung, da sie die aktuellen DMARC-Anforderungen erfüllen.

„Das Endziel ist idealerweise eine Richtlinie von p=reject. Dafür ist DMARC da. Sicherstellen, dass Ihre Domain nicht gespooft werden kann, und unsere gemeinsamen Kunden vor Missbrauch schützen.“

Absender, die planen zu warten, bis die DMARC-Durchsetzung erforderlich ist, müssen möglicherweise nicht lange warten. Vertreter von Gmail und Yahoo sagten uns, dass sie schließlich eine stärkere Richtlinie fordern werden. Absender, die Schritte zur Durchsetzung von DMARC unternommen haben, sind im Vorteil – und sie tun das Richtige.

Wenn Sie einen weiteren Grund für die Wahl einer stärkeren DMARC-Richtlinie benötigen, ist BIMI vielleicht die Lösung. Diese Spezifikation ermöglicht es Absendern, ein verifiziertes Logo neben ihren E-Mails anzuzeigen. Um für ein BIMI-Logo in Frage zu kommen, müssen Sie jedoch DMARC mit einer Richtlinie von „Reject“ oder „Quarantine“ durchsetzen.

Gmail, Apple Mail und Yahoo Mail unterstützen alle BIMI, Outlook derzeit jedoch nicht. So könnte ein BIMI-Logo im Posteingang aussehen:

Also, wie beliebt ist BIMI? Die Website BIMI Radar verfolgt mehr als 72 Millionen Domains auf ihre sogenannte „BIMI-Readiness“. Zum Zeitpunkt dieses Schreibens gibt die Seite an, dass nur 3,8 % dieser Domains für ein BIMI-Logo in Frage kämen. Das bedeutet, die große Mehrheit verwendet DMARC nicht oder hat keine ausreichend starke Richtlinie.

In unserer neuesten Umfrage wurden E-Mail-Absender gefragt, ob sie BIMI bereits implementiert haben. Die Ergebnisse zeigen, dass 5,7 % der Befragten BIMI verwenden, während weitere 11,4 % an der Implementierung der Spezifikation arbeiten. Dennoch verwenden fast 60 % der Absender BIMI nicht.

BIMI hat keine direkten Auswirkungen auf die Zustellbarkeit und trägt auch nichts zur Authentifizierung Ihrer E-Mails bei. Dennoch wird es mit Authentifizierung in Verbindung gebracht, da nur Absender, die sich um DMARC bemüht haben, ein verifiziertes Posteingangslogo anzeigen können. Wie Sie sich vorstellen können, hat dies für viele Marken Vorteile.

Kunden-/Abonnentenvertrauen

Schutz des Markenrufs

Steigerung der Markenbekanntheit

E-Mail-Sicherheit

Wir wollten herausfinden, was die Absender, die BIMI verwenden, dazu veranlasst hat, ein Posteingangslogo anzustreben. Was haben sie sich davon versprochen? Folgendes gaben diese Absender als Hauptantrieb für die BIMI-Implementierung an:

Ein Posteingangslogo sorgt sicherlich für ein zusätzliches Branding Ihrer E-Mails. Obwohl BIMI selbst nichts zur Verbesserung der E-Mail-Sicherheit beiträgt, ist es ein Beweis dafür, dass ein Absender andere Schritte unternommen hat, um dies zu tun. Empfänger öffnen und interagieren möglicherweise eher mit E-Mails, die ein Posteingangslogo anzeigen, da es vertrauenswürdiger erscheint.

7,4 % der Befragten gaben an, dass sie BIMI verfolgten, um das E-Mail-Engagement zu steigern. Und das könnte durchaus wahr sein. Eine Studie aus dem Jahr 2021 über Posteingangslogos deutet darauf hin, dass sie sich positiv auf Engagement-Metriken wie Öffnungsraten auswirken.

Wie die E-Mail-Authentifizierung den Absendern zugutekommt:

• Verhindert, dass Ihre Marke gespooft wird.

• Schützt Kunden vor Sicherheitsbedrohungen.

• Unterstützt eine gute Absenderreputation.

• Führt zu einer besseren Posteingangsplatzierung.

Wie die E-Mail-Authentifizierung den Postfachanbietern hilft:

• Hilft, legitime Absender von bösartigen Nachrichten zu unterscheiden.

• Unterstützt die Integrität ihres Produkts.

• Sorgt dafür, dass die Leute E-Mails für die Markenkommunikation verwenden.

• Bietet Anleitungen zum Filtern von Authentifizierungsfehlern.

Wie die E-Mail-Authentifizierung die Empfänger unterstützt:

• Verhindert, dass Phishing-E-Mails, Spam und Malware in ihre Posteingänge gelangen.

• Schafft Vertrauen für Marken, von denen sie hören wollen.

• Verbessert das Posteingangserlebnis durch die Reduzierung unerwünschter E-Mails

Die Einrichtung der E-Mail-Authentifizierung kann komplex sein, aber die ganze Arbeit zahlt sich aus. Es ist ein Gewinn für alle Beteiligten … außer für Spammer und Betrüger.

Unsere Umfrageergebnisse zeigen, dass die E-Mail-Community Fortschritte bei der Authentifizierung und der Posteingangssicherheit macht, aber es gibt noch Raum für Verbesserungen.

Mit den Zustellbarkeitsdiensten von Sinch Mailgun erhalten Sie Ihren eigenen Technical Account Manager (TAM), der Ihnen hilft, die Komplexität der Posteingangsplatzierung zu meistern. Kontaktieren Sie uns, um mehr zu erfahren.