Chapter 3

Autenticación de email en 2025

Chapter 3

Aunque la inteligencia artificial generativa (IA generativa) es muy prometedora para el futuro, también está haciendo que sea difícil distinguir lo que es real de lo que no, sobre todo en las manos equivocadas. Mientras los remitentes de emails utilizan la IA para mejorar la eficiencia y generar ideas de marketing, los estafadores y spammers han encontrado sus propios usos maliciosos para ella.

El phishing ha sido una gran preocupación durante años. Ahora, con las herramientas de IA generativa, los ciberdelincuentes pueden crear rápidamente emails engañosos para que parezca que proceden de cualquier marca. También pueden usar modelos de lenguaje grandes (LLM) para personalizar las estafas y lograr una ingeniería social más convincente.

Los protocolos de autenticación de email ayudan a los proveedores de buzones de correo a identificarte como un remitente legítimo. Demuestra que eres quien dices ser, que se puede confiar en tus mensajes y que deben entregarse en la bandeja de entrada. ¿Pero hay suficientes remitentes que utilicen la autenticación de email?

de los remitentes saben que utilizan tanto SPF como DKIM para la autenticación de emails.

de aumento de los remitentes que saben que utilizan DMARC en comparación con nuestra encuesta de 2023.

de los que envían más de 100 000 emails al mes saben que utilizan DMARC para la autenticación de emails (el 20 % no está seguro).

de los remitentes que utilizan DMARC saben que lo aplican con una política de «Reject» o «Quarantine».

La autenticación es uno de los aspectos más técnicos de la entregabilidad del email. Implica registros DNS que los servidores de correo receptores deben consultar antes de que se entreguen los mensajes.

A modo de repaso rápido, estos son los registros DNS TXT relacionados con la autenticación de email y los conceptos básicos de lo que hacen:

Sender Policy Framework: SPF especifica qué direcciones IP están autorizadas a enviar emails en nombre de un dominio. Ayuda a verificar que el email fue enviado desde una fuente válida.

DomainKeys Identified Mail: DKIM utiliza una firma digital criptográfica que permite a los servidores de correo receptores verificar que el email procede del dominio del que dice proceder.

Domain-based Message Authentication, Reporting and Conformance: DMARC se basa en SPF y DKIM y proporciona una forma para que los propietarios de dominios especifiquen cómo deben gestionar los servidores de correo receptores los fallos de autenticación.

Brand Indicators for Message Identification: BIMI se basa en DMARC y permite a las marcas mostrar un logotipo verificado junto a los emails en la bandeja de entrada del destinatario cuando se aplica DMARC.

Los protocolos SPF y DKIM son esenciales para la autenticación de email. Aunque los remitentes de bajo volumen pueden llegar a la bandeja de entrada con solo uno de los dos, se recomienda encarecidamente utilizar ambos. Los remitentes masivos deben utilizar SPF y DKIM para cumplir con los requisitos de Gmail y Yahoo de 2024.

Casi dos tercios de todos los remitentes (66,2 %) afirman que utilizan tanto SPF como DKIM para la autenticación de emails. El 25,7 % de los encuestados no estaban seguros de cómo sus organizaciones utilizaban DKIM y SPF. Menos del 9 % dijo que solo utilizaba uno u otro.

Cuando filtramos estos resultados en función de los volúmenes de envío, más del 75 % de los encuestados que envían más de 50 000 emails al mes confían en que utilizan ambos protocolos. El mayor grado de incertidumbre en torno a SPF y DKIM procedía de los remitentes de bajo volumen con menos de 50 000 emails al mes.

Para aquellos que no están seguros sobre la autenticación SPF y DKIM, es probable que estén utilizando al menos uno de ellos. La mayoría de los proveedores de servicios de email (ESP) requieren que estos protocolos estén configurados antes de enviar cualquier email. En algunos casos, un ESP puede utilizar sus propios registros SPF y DKIM en nombre de remitentes más pequeños en IP compartidas.

El protocolo DKIM implica un par de claves, una pública y una privada, que se utilizan para autenticar un dominio de envío. La clave privada contiene la firma digital cifrada y se envía junto con los mensajes de email. La clave pública reside en el DNS y se compara con la clave privada para verificar la autenticidad del mensaje.

Las claves DKIM deben cambiarse periódicamente. Esta práctica se conoce como rotación de claves DKIM. Es necesario porque estas claves pueden verse comprometidas, lo que abre la puerta a que los ciberdelincuentes causen un daño real.

La rotación de claves DKIM es muy parecida a cambiar las contraseñas de tus cuentas personales para mantenerlas seguras. Por desgracia, los remitentes no parecen tener la costumbre de rotar las claves DKIM.

El 47,7 % de los remitentes que utilizan DKIM admiten que solo rotarán las claves después de un problema de seguridad. Para entonces, puede que sea demasiado tarde. Otro 40 % de los remitentes de nuestra encuesta dicen que no están seguros de las prácticas de rotación de claves DKIM.

Solo un 12 % combinado de los remitentes dice que tiene un plazo aproximado para rotar las claves DKIM. El 88 % restante podría estar poniendo en riesgo a sus clientes y suscriptores, así como la reputación de su marca.

Si alguien roba tus claves DKIM, ni siquiera necesita recurrir a la suplantación de identidad (spoofing). Son literalmente capaces de firmar emails como si hubieran sido enviados desde tu dominio.

Se considera una buena práctica rotar las claves DKIM cada 6 o 12 meses como mínimo. Si tus claves DKIM se filtran o un ciberdelincuente logra descifrarlas, cámbialas lo antes posible. Visita el centro de ayuda de Sinch Mailgun para aprender a actualizar o rotar tus claves DKIM.

Es justo decir que el aspecto más importante de las nuevas reglas de Google y Yahoo para los remitentes masivos es el requisito de DMARC. DMARC ofrece una forma de aprovechar el poder de SPF y DKIM para una autenticación de email sólida.

Los resultados de nuestra encuesta muestran un aumento en la adopción de DMARC en comparación con los resultados que publicamos en El estado de la entregabilidad del email en 2023. En 2024, el 53,8 % de los remitentes nos dijeron que estaban utilizando DMARC. Eso representa un aumento del 11 % con respecto al 42,6 % que había implementado DMARC en 2023.

Como es de esperar, debido al requisito de DMARC de Google, el aumento parece aún más fuerte entre los remitentes masivos. Mientras que alrededor del 56 % de los remitentes de mayor volumen habían configurado DMARC en 2023, aproximadamente el 70 % o más de ellos lo habían hecho en 2024.

Al configurar DMARC, los remitentes deben elegir una política específica que informe a los servidores de correo receptores cómo gestionar los mensajes que no superan la autenticación SPF o DKIM. Así es como funciona cada una de las tres políticas:

1. None (p=none): esta política DMARC indica a los servidores de correo receptores que no hagan nada si un mensaje no supera la autenticación.

2. Quarantine (p=quarantine): esta política DMARC indica a los servidores de correo receptores que los fallos de autenticación deben filtrarse a la carpeta de spam.

3. Reject (p=reject): esta política DMARC es la más estricta. Indica a los servidores de correo receptores que los fallos de autenticación no deben entregarse en absoluto.

El requisito de DMARC de Yahoo y Google solo dictaba que los remitentes usaran una política p=none. Esto se debe a que, en este momento, los proveedores de buzones de correo están tratando de que los remitentes den el primer paso hacia la aplicación de la política.

La política p=none fue la más común que utilizaron los remitentes en 2023, y se mantuvo así en nuestra última encuesta. El 31,8 % de los remitentes que utilizan DMARC tienen su política establecida en «None», el 19,3 % utiliza «Quarantine» y el 17,7 % tiene una política establecida en «Reject».

En 2023, alrededor del 23 % de los remitentes tenían las políticas DMARC establecidas en «None». Pero el cambio más notable fue una disminución en los remitentes que no están seguros de qué política se utiliza. Aunque el 31,3 % de los remitentes en la encuesta de este año no están seguros de su política DMARC, esa cifra se redujo desde más del 40 % en 2023.

Este resultado sugiere que los nuevos requisitos para los remitentes no solo fomentaron la adopción de DMARC, sino que también aumentaron la concienciación sobre el estándar y sus políticas específicas.

«DMARC en realidad llena un vacío que tanto SPF como DKIM dejaron atrás, introduciendo el concepto de alineación… Cierra esa laguna y se asegura de que eres quien dices ser. Puedes establecer una política DMARC que diga: rechazar, poner en cuarentena o supervisar. En este momento, los proveedores de buzones de correo no exigen nada más estricto que p=none, pero eso podría cambiar».

Hay un problema con el uso de la política DMARC p=none. No hace mucho para mejorar tu autenticación. Los mensajes que no superan la autenticación DKIM o SPF aún pueden entregarse en las bandejas de entrada. Técnicamente, no estás aplicando DMARC hasta que implementas una política p=quarantine o p=reject.

La política p=none está pensada para probar DMARC durante la configuración. Con el tiempo, se supone que los remitentes deben cambiar la política. Entonces, ¿es eso lo que planean hacer los remitentes de nuestra encuesta?

Los resultados muestran que un 25,5 % combinado de los remitentes que utilizan p=none planea actualizar la política durante el próximo año. Sin embargo, el 61 % solo lo hará si se les exige y el 13 % no planea actualizar porque cumplen con los requisitos actuales de DMARC.

«El objetivo final es, idealmente, una política de p=reject. Para eso sirve DMARC. Asegurarse de que tu dominio no pueda ser suplantado y proteger a nuestros clientes mutuos del abuso».

Los remitentes que planean esperar hasta que se requiera la aplicación de DMARC puede que no esperen mucho. Representantes de Gmail y Yahoo nos dijeron que con el tiempo exigirán una política más estricta. Los remitentes que han tomado medidas para aplicar DMARC van por delante, y están haciendo lo correcto.

Si necesitas otra razón para elegir una política DMARC más estricta, quizá BIMI sea la solución. Esta especificación permite a los remitentes mostrar un logotipo verificado junto a sus emails. Sin embargo, para poder optar a un logotipo BIMI, debes aplicar DMARC con una política de «Reject» o «Quarantine».

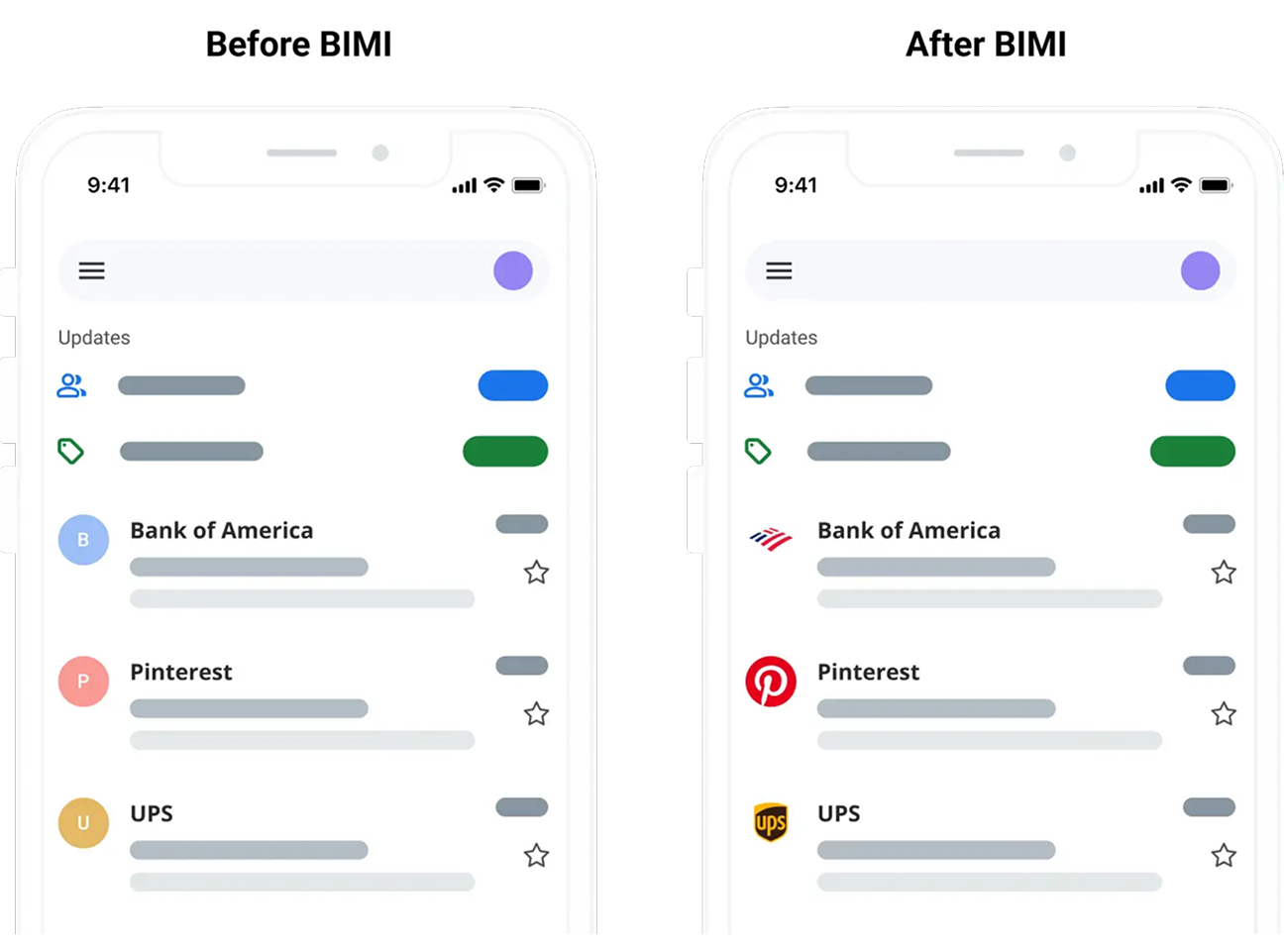

Gmail, Apple Mail y Yahoo Mail son compatibles con BIMI, pero Outlook actualmente no. Así es como podría verse un logotipo BIMI en la bandeja de entrada:

Entonces, ¿qué tan popular es BIMI? El sitio web BIMI Radar rastrea más de 72 millones de dominios para lo que denomina «preparación para BIMI». En el momento de escribir este artículo, el sitio indica que solo el 3,8 % de esos dominios serían elegibles para un logotipo BIMI. Eso significa que la gran mayoría no utiliza DMARC o no tiene una política lo suficientemente estricta.

Nuestra última encuesta preguntó a los remitentes de email si ya habían implementado BIMI. Los resultados muestran que el 5,7 % de los encuestados utiliza BIMI, mientras que otro 11,4 % está trabajando para implementar la especificación. Aun así, casi el 60 % de los remitentes no utilizan BIMI.

BIMI no afecta directamente a la entregabilidad ni hace nada para autenticar tus emails. No obstante, se asocia con la autenticación porque solo los remitentes que se han esforzado con DMARC pueden mostrar un logotipo verificado en la bandeja de entrada. Como puedes imaginar, esto tiene ventajas para muchas marcas.

Confianza de clientes/suscriptores

Protección de la reputación de la marca

Creación de conciencia de marca

Seguridad del email

Queríamos averiguar qué impulsó a los remitentes que utilizan BIMI a buscar un logotipo en la bandeja de entrada. ¿Qué esperaban obtener de ello? Esto es lo que esos remitentes dicen que fue el principal impulsor de la implementación de BIMI:

Un logotipo en la bandeja de entrada ciertamente proporciona un plus de marca a través de tus emails. Aunque BIMI en sí mismo no hace nada para mejorar la seguridad del email, es una prueba de que un remitente ha tomado otras medidas para hacerlo. Los destinatarios pueden ser más propensos a abrir e interactuar con emails que muestran un logotipo en la bandeja de entrada porque parece más fiable.

El 7,4 % de los encuestados nos dijo que buscaba BIMI para aumentar la interacción con los emails. Y eso bien podría ser cierto. Un estudio de 2021 sobre los logotipos en la bandeja de entrada sugiere que tienen un impacto positivo en las métricas de interacción, como las tasas de apertura.

Cómo beneficia la autenticación de email a los remitentes:

• Evita que tu marca sea suplantada.

• Protege a los clientes de las amenazas de seguridad.

• Ayuda a mantener una buena reputación como remitente.

• Conduce a una mejor colocación en la bandeja de entrada.

Cómo ayuda la autenticación de email a los proveedores de buzones de correo:

• Ayuda a identificar remitentes legítimos frente a mensajes maliciosos.

• Respalda la integridad de su producto.

• Hace que la gente siga utilizando el email para las comunicaciones de marca.

• Ofrece orientación sobre el filtrado de fallos de autenticación.

Cómo apoya la autenticación de email a los destinatarios:

• Impide que los emails de phishing, el spam y el malware lleguen a sus bandejas de entrada.

• Genera confianza en las marcas de las que quieren recibir noticias.

• Mejora la experiencia en la bandeja de entrada al reducir los emails no deseados

Configurar la autenticación de email puede ser complejo, pero todo el trabajo vale la pena. Es una victoria para todos los involucrados… excepto para los spammers y los estafadores.

Los resultados de nuestra encuesta muestran que la comunidad del email está progresando en la autenticación y la seguridad de la bandeja de entrada, pero todavía hay margen de mejora.

Con los Servicios de entregabilidad de Sinch Mailgun, obtendrás tu propio gestor técnico de cuentas (TAM) para ayudarte a navegar por las complejidades de llegar a la bandeja de entrada. Ponte en contacto con nosotros para obtener más información.