Chapter 3

Authentification des emails en 2025

Chapter 3

Bien que l’intelligence artificielle générative (IA générative) soit très prometteuse pour l’avenir, elle rend également difficile la distinction entre le vrai et le faux, surtout lorsqu’elle est entre de mauvaises mains. Alors que les expéditeurs d’emails utilisent l’IA pour améliorer leur efficacité et trouver des idées marketing, les escrocs et les spammeurs y ont trouvé leurs propres usages malveillants.

Le phishing est une préoccupation majeure depuis des années. Aujourd’hui, avec les outils d’IA générative, les acteurs malveillants peuvent rapidement créer des emails trompeurs qui semblent provenir de n’importe quelle marque. Ils peuvent également utiliser de grands modèles linguistiques (LLM) pour personnaliser les escroqueries et rendre l’ingénierie sociale plus convaincante.

Les protocoles d’authentification des emails aident les fournisseurs de messagerie à vous identifier comme un expéditeur légitime. Cela prouve que vous êtes bien qui vous prétendez être, que vos messages sont dignes de confiance et qu’ils doivent être livrés dans la boîte de réception. Mais les expéditeurs sont-ils assez nombreux à utiliser l’authentification des emails ?

des expéditeurs savent qu’ils utilisent à la fois SPF et DKIM pour l’authentification des emails.

d’augmentation du nombre d’expéditeurs qui savent qu’ils utilisent DMARC par rapport à notre enquête de 2023.

des personnes qui envoient plus de 100 000 emails par mois savent qu’elles utilisent DMARC pour l’authentification des emails (20 % n’en sont pas sûres).

des expéditeurs qui utilisent DMARC savent qu’ils l’appliquent avec une politique de rejet (Reject) ou de mise en quarantaine (Quarantine).

L’authentification est l’un des aspects les plus techniques de la délivrabilité des emails. Elle implique des enregistrements DNS que les serveurs de messagerie de réception doivent consulter avant que les messages ne soient livrés.

Pour rappel, voici les enregistrements DNS TXT liés à l’authentification des emails et les principes de base de leur fonctionnement :

Sender Policy Framework : SPF spécifie les adresses IP autorisées à envoyer des emails au nom d’un domaine. Il permet de vérifier que l’email a été envoyé par une source valide.

DomainKeys Identified Mail : DKIM utilise une signature numérique cryptographique, qui permet aux serveurs de messagerie de réception de vérifier que l’email provient bien du domaine qu’il prétend représenter.

Domain-based Message Authentication, Reporting and Conformance : DMARC s’appuie sur SPF et DKIM pour permettre aux propriétaires de domaines de spécifier la manière dont les serveurs de messagerie de réception doivent traiter les échecs d’authentification.

Brand Indicators for Message Identification : BIMI s’appuie sur DMARC et permet aux marques d’afficher un logo vérifié à côté des emails dans la boîte de réception du destinataire lorsque DMARC est appliqué.

Les protocoles SPF et DKIM sont essentiels à l’authentification des emails. Même si les expéditeurs à faible volume peuvent atteindre la boîte de réception avec un seul de ces deux protocoles, l’utilisation des deux est fortement encouragée. Les expéditeurs de masse doivent utiliser SPF et DKIM pour se conformer aux exigences de Gmail et Yahoo de 2024.

Près des deux tiers de tous les expéditeurs (66,2 %) déclarent utiliser à la fois SPF et DKIM pour l’authentification des emails. 25,7 % des personnes interrogées n’étaient pas sûres de la manière dont leur organisation utilisait DKIM et SPF. Moins de 9 % ont déclaré n’utiliser que l’un ou l’autre.

Lorsque nous filtrons ces résultats en fonction des volumes d’envoi, plus de 75 % des personnes interrogées qui envoient plus de 50 000 emails par mois sont convaincues d’utiliser les deux protocoles. Le plus haut degré d’incertitude concernant SPF et DKIM provenait des expéditeurs à faible volume, avec moins de 50 000 emails par mois.

Pour ceux qui ne sont pas sûrs de l’authentification SPF et DKIM, il est probable qu’ils utilisent au moins l’un des deux. La plupart des fournisseurs de services de messagerie (ESP) exigent que ces protocoles soient configurés avant l’envoi de tout email. Dans certains cas, un ESP peut utiliser ses propres enregistrements SPF et DKIM au nom de plus petits expéditeurs sur des adresses IP partagées.

Le protocole DKIM implique une paire de clés, une publique et une privée, qui sont utilisées pour authentifier un domaine d’envoi. La clé privée contient la signature numérique chiffrée et est envoyée avec les messages électroniques. La clé publique se trouve sur le DNS et est associée à la clé privée pour vérifier l’authenticité du message.

Les clés DKIM doivent être changées périodiquement. C’est une pratique connue sous le nom de rotation des clés DKIM. C’est nécessaire car ces clés peuvent être compromises, ce qui ouvre la porte aux acteurs malveillants pour causer de réels dommages.

La rotation des clés DKIM est un peu comme changer les mots de passe de vos comptes personnels pour les garder en sécurité. Malheureusement, les expéditeurs ne semblent pas avoir l’habitude de faire tourner leurs clés DKIM.

47,7 % des expéditeurs qui utilisent DKIM admettent ne faire tourner leurs clés qu’après un problème de sécurité. À ce moment-là, il sera peut-être trop tard. 40 % des expéditeurs de notre enquête déclarent ne pas être sûrs des pratiques de rotation des clés DKIM.

Seulement 12 % des expéditeurs déclarent avoir un calendrier approximatif pour la rotation des clés DKIM. Les 88 % restants pourraient mettre en danger leurs clients, leurs abonnés ainsi que la réputation de leur marque.

Si quelqu’un vole vos clés DKIM, il n’a même pas besoin d’utiliser l’usurpation d’identité. Ils sont littéralement capables de signer des emails comme s’ils avaient été envoyés depuis votre domaine.

Il est considéré comme une bonne pratique de faire tourner les clés DKIM tous les 6 à 12 mois au minimum. Si vos clés DKIM sont divulguées ou si un acteur malveillant parvient à les déchiffrer, changez de clés dès que possible. Visitez le centre d’aide de Sinch Mailgun pour savoir comment mettre à jour ou faire tourner vos clés DKIM.

On peut dire que l’aspect le plus important des nouvelles règles de Google et Yahoo pour les expéditeurs de masse est l’exigence DMARC. DMARC offre un moyen d’exploiter la puissance de SPF et de DKIM pour une authentification forte des emails.

Les résultats de notre enquête montrent une augmentation de l’adoption de DMARC par rapport aux résultats que nous avons publiés dans L’état de la délivrabilité des emails en 2023. En 2024, 53,8 % des expéditeurs nous ont dit qu’ils utilisaient DMARC. Cela représente une augmentation de 11 % par rapport aux 42,6 % qui avaient mis en œuvre DMARC en 2023.

Comme on pouvait s’y attendre, en raison de l’exigence DMARC de Google, l’augmentation semble encore plus forte chez les expéditeurs de masse. Alors qu’environ 56 % des expéditeurs aux volumes les plus élevés avaient mis en place DMARC en 2023, ils étaient environ 70 % ou plus à l’avoir fait en 2024.

Lors de la configuration de DMARC, les expéditeurs doivent choisir une politique spécifique qui informe les serveurs de messagerie de réception de la manière de traiter les messages qui échouent à l’authentification SPF ou DKIM. Voici comment fonctionnent chacune des trois politiques :

1. None (p=none) : Cette politique DMARC indique aux serveurs de messagerie de réception de ne rien faire si un message échoue à l’authentification.

2. Quarantine (p=quarantine) : Cette politique DMARC indique aux serveurs de messagerie de réception que les échecs d’authentification doivent être filtrés dans les spams.

3. Reject (p=reject) : Cette politique DMARC est la plus forte. Elle indique aux serveurs de messagerie de réception que les échecs d’authentification ne doivent pas du tout être livrés.

L’exigence DMARC de Yahoo et Google imposait uniquement aux expéditeurs d’utiliser une politique p=none. En effet, à ce stade, les fournisseurs de messagerie essaient d’inciter les expéditeurs à faire le premier pas vers l’application.

La politique p=none était la politique la plus couramment utilisée par les expéditeurs en 2023, et elle l’est restée dans notre dernière enquête. 31,8 % des expéditeurs qui utilisent DMARC ont leur politique définie sur None, 19,3 % utilisent Quarantine et 17,7 % ont une politique définie sur Reject.

En 2023, environ 23 % des expéditeurs avaient des politiques DMARC définies sur None. Mais le changement le plus notable a été une diminution du nombre d’expéditeurs incertains quant à la politique utilisée. Alors que 31,3 % des expéditeurs de l’enquête de cette année ne sont pas sûrs de leur politique DMARC, ce chiffre est en baisse par rapport à plus de 40 % en 2023.

Ce résultat suggère que les nouvelles exigences pour les expéditeurs ont non seulement encouragé l’adoption de DMARC, mais ont également accru la sensibilisation à la norme et à ses politiques spécifiques.

« DMARC comble en fait une lacune que SPF et DKIM ont tous deux laissée, en introduisant le concept d’alignement… il ferme cette faille et s’assure que vous êtes bien qui vous prétendez être. Vous pouvez définir une politique DMARC qui dit : rejeter, mettre en quarantaine ou surveiller. Pour l’instant, les fournisseurs de messagerie n’exigent rien de plus strict que p=none, mais cela pourrait changer. »

L’utilisation de la politique DMARC p=none pose un problème. Elle ne contribue pas vraiment à améliorer votre authentification. Les messages qui échouent à l’authentification DKIM ou SPF peuvent toujours être livrés dans les boîtes de réception. Techniquement, vous n’appliquez pas DMARC tant que vous n’avez pas mis en œuvre une politique p=quarantine ou p=reject.

La politique p=none est destinée à être utilisée pour tester DMARC pendant la configuration. À terme, les expéditeurs sont censés changer de politique. Alors, est-ce ce que les expéditeurs de notre enquête prévoient de faire ?

Les résultats montrent qu’un total de 25,5 % des expéditeurs utilisant p=none prévoient de mettre à jour la politique au cours de l’année prochaine. Cependant, 61 % ne le feront que s’ils y sont contraints et 13 % ne prévoient pas de mise à jour car ils répondent aux exigences DMARC actuelles.

« L’objectif final est idéalement une politique de p=reject. C’est à cela que sert DMARC. S’assurer que votre domaine ne peut pas être usurpé et protéger nos clients mutuels contre les abus. »

Les expéditeurs qui prévoient d’attendre que l’application de DMARC soit requise n’attendront peut-être pas longtemps. Des représentants de Gmail et de Yahoo nous ont dit qu’ils finiraient par demander une politique plus forte. Les expéditeurs qui ont pris des mesures pour appliquer DMARC ont une longueur d’avance, et ils font ce qu’il faut.

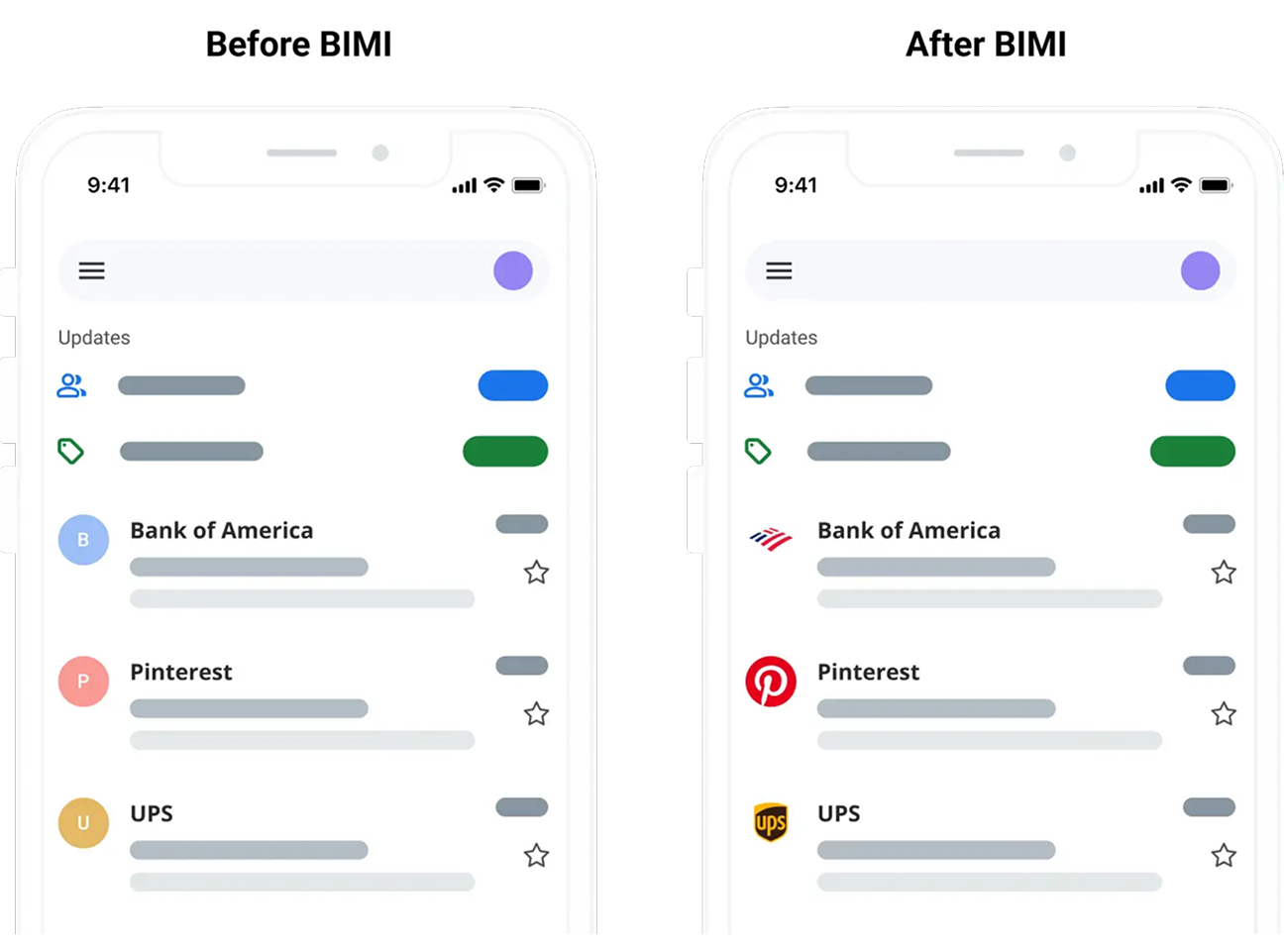

Si vous avez besoin d’une autre raison de choisir une politique DMARC plus forte, BIMI pourrait faire l’affaire. Cette spécification permet aux expéditeurs d’afficher un logo vérifié à côté de leurs emails. Pour être éligible à un logo BIMI, cependant, vous devez appliquer DMARC avec une politique de rejet (Reject) ou de mise en quarantaine (Quarantine).

Gmail, Apple Mail et Yahoo Mail prennent tous en charge BIMI, mais Outlook ne le fait pas actuellement. Voici à quoi pourrait ressembler un logo BIMI dans la boîte de réception :

Alors, quelle est la popularité de BIMI ? Le site web BIMI Radar suit plus de 72 millions de domaines pour ce qu’il appelle la « compatibilité BIMI ». Au moment de la rédaction de cet article, le site indique que seulement 3,8 % de ces domaines seraient éligibles à un logo BIMI. Cela signifie que la grande majorité n’utilise pas DMARC ou n’a pas une politique assez forte.

Notre dernière enquête a demandé aux expéditeurs d’emails s’ils avaient déjà mis en œuvre BIMI. Les résultats montrent que 5,7 % des personnes interrogées utilisent BIMI tandis que 11,4 % travaillent à la mise en œuvre de la spécification. Pourtant, près de 60 % des expéditeurs n’utilisent pas BIMI.

BIMI n’a pas d’impact direct sur la délivrabilité et ne fait rien pour authentifier vos emails. Néanmoins, il est associé à l’authentification car seuls les expéditeurs qui ont fait l’effort autour de DMARC peuvent afficher un logo de boîte de réception vérifié. Comme vous pouvez l’imaginer, cela présente des avantages pour de nombreuses marques.

Confiance des clients/abonnés

Protéger la réputation de la marque

Développer la notoriété de la marque

Sécurité des emails

Nous voulions savoir ce qui a poussé les expéditeurs qui utilisent BIMI à chercher à obtenir un logo de boîte de réception. Qu’attendaient-ils à en retirer ? Voici ce que ces expéditeurs disent être le principal moteur de la mise en œuvre de BIMI :

Un logo dans la boîte de réception offre certainement une image de marque supplémentaire via vos emails. Bien que BIMI lui-même ne fasse rien pour améliorer la sécurité des emails, c’est la preuve qu’un expéditeur a pris d’autres mesures pour le faire. Les destinataires peuvent être plus enclins à ouvrir et à interagir avec les emails affichant un logo de boîte de réception, car ils semblent plus dignes de confiance.

7,4 % des personnes interrogées nous ont dit qu’elles avaient cherché à obtenir BIMI pour stimuler l’engagement par email. Et cela pourrait très bien être vrai. Une étude de 2021 sur les logos de boîte de réception suggère qu’ils ont un impact positif sur les statistiques d’engagement telles que les taux d’ouverture.

Comment l’authentification des emails profite aux expéditeurs :

• Empêche l’usurpation de votre marque.

• Protège les clients contre les menaces de sécurité.

• Soutient une bonne réputation d’expéditeur.

• Permet un meilleur placement en boîte de réception.

Comment l’authentification des emails aide les fournisseurs de messagerie :

• Aide à identifier les expéditeurs légitimes par rapport aux messages malveillants.

• Soutient l’intégrité de leur produit.

• Incite les gens à continuer d’utiliser l’email pour les communications de marque.

• Offre des conseils sur le filtrage des échecs d’authentification.

Comment l’authentification des emails aide les destinataires :

• Empêche les emails de phishing, les spams et les logiciels malveillants d’atteindre leurs boîtes de réception.

• Crée de la confiance pour les marques dont ils veulent recevoir des nouvelles.

• Améliore l’expérience de la boîte de réception en réduisant les emails indésirables

La configuration de l’authentification des emails peut s’avérer complexe, mais tout ce travail en vaut la peine. C’est une victoire pour toutes les personnes concernées… sauf pour les spammeurs et les escrocs.

Les résultats de notre enquête montrent que la communauté de l’emailing progresse en matière d’authentification et de sécurité de la boîte de réception, mais qu’il y a encore une marge d’amélioration.

Avec les Services de délivrabilité de Sinch Mailgun, vous obtiendrez votre propre gestionnaire de compte technique (TAM) pour vous aider à naviguer dans les complexités de l’atteinte de la boîte de réception. Contactez-nous pour en savoir plus.